Как настроить аутентификацию Windows

Для использования функциональности аутентификации Windows по протоколу NTLM необходимо зарегистрировать пользователей в системе вручную или импортировать из LDAP и предоставить им лицензии. Также необходимо, чтобы у пользователей в настройках браузера была разрешена запись локальных данных в cookie-файлы.

Настройка выполняется на сервере, где развернуто приложение, и включает в себя:

•Настройку сервера IIS, которая активирует аутентификацию по протоколу NTLM. Подробнее >>>

•Настройку файла Web.config приложения-загрузчика, которая определяет провайдеров аутентификации и порядок проверки наличия пользователей среди зарегистрированных в bpm’online. Подробнее >>>

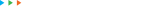

1.Для приложения-загрузчика и веб-приложения включите анонимную аутентификацию и аутентификацию форм (Рис. 1).

Рис. 1 — Настройки для приложения-загрузчика в настройках IIS

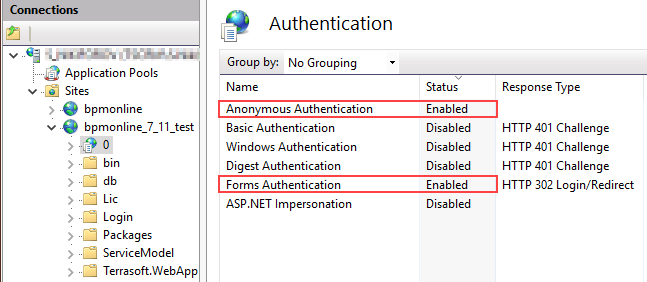

2.Для директории Login внутри приложения-загрузчика отключите аутентификацию форм и включите анонимную аутентификацию и аутентификацию Windows (Рис. 2).

Рис. 2 — Настройки для директории Login

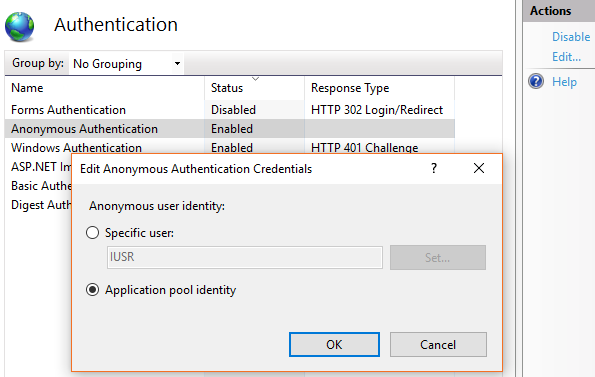

Обратите внимание, что анонимная аутентификация приложения-загрузчика и рабочих приложений должна выполняться под пользователем Application Pool Identity. Для этого перейдите в окно редактирования данных входа настроек Authentication по кнопке [Edit] в боковом меню [Actions] менеджера IIS, и выберите пользователя “Application Pool Identity” (Рис. 3).

Рис. 3 — Указание пользователя для анонимной аутентификации в настройках IIS

На заметку

Подробнее о настройке аутентификации Windows читайте в справочной документации Microsoft.

Настройка файла Web.config приложения-загрузчика

1.Откройте для редактирования файл Web.config приложения-загрузчика.

2.Укажите в файле провайдеры аутентификации Windows:

auth providerNames="InternalUserPassword,SSPLdapProvider,Ldap"

autoLoginProviderNames="NtlmUser,SSPNtlmUser"

[InternalUserPassword] — провайдер, указанный в файле Web.config по умолчанию. Если вы хотите предоставить возможность аутентификации по NTLM-протоколу только пользователям, которые не синхронизированы с LDAP, не указывайте для параметра providerNames дополнительные значения.

[Ldap] — добавьте к значениям параметра [providerNames] данный провайдер, чтобы предоставить возможность аутентификации по NTLM-протоколу пользователям приложения, которые синхронизированы с LDAP.

[SSPLdapProvider] — добавьте к значениям параметра [providerNames] данный провайдер, чтобы предоставить возможность аутентификации по NTLM-протоколу пользователям портала самообслуживания, которые синхронизированы с LDAP.

[NtlmUser] — добавьте к значениям параметра [autoLoginProviderNames] данный провайдер, чтобы предоставить возможность аутентификации по NTLM-протоколу пользователям приложения, независимо от того, синхронизированы ли они с LDAP и какой тип аутентификации установлен для данных пользователей в bpm’online.

[SSPNtlmUser] — добавьте к значениям параметра [autoLoginProviderNames] данный провайдер, чтобы предоставить возможность аутентификации по NTLM-протоколу пользователям портала самообслуживания, независимо от того, синхронизированы ли они с LDAP и какой тип аутентификации установлен для данных пользователей в bpm’online.

Порядок записи провайдеров параметра [autoLoginProviderNames] определяет, в каком порядке выполняется проверка наличия пользователя системы среди пользователей приложения (NtlmUser) или среди пользователей портала (SSPNtlmUser). Например, чтобы проверка осуществлялась в первую очередь среди пользователей основного приложения, укажите провайдер [NtlmUser] первым в списке значений параметра [autoLoginProviderNames].

Важно

Вы можете указать в качестве значения параметра [autoLoginProviderNames] провайдер [SSPNtlmUser], только если указан дополнительно провайдер [NtlmUser]. Существует возможность использовать отдельно только провайдер [NtlmUser].

3.Если вы хотите активировать сквозную аутентификацию, чтобы пользователь имел возможность авторизоваться в bpm’online, минуя страницу входа, укажите значение “true” для параметра [UsePathThroughAuthentication] элемента <appSettings>:

<appSettings>

<add key="UsePathThroughAuthentication" value="true" />

...

</appSettings>

Для отображения страницы входа в систему с доступной ссылкой [Войти под доменным пользователем] укажите значение “false” для параметра [UsePathThroughAuthentication]. При этом сквозная аутентификация будет выполняться лишь при переходе на главную страницу приложения. Чтобы отобразить страницу входа, добавьте запись /Login/NuiLogin.aspx к адресу сайта.

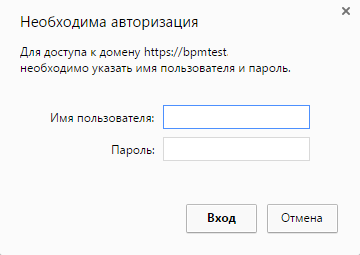

Если после выполнения описанных действий при первой попытке входа в систему отображается окно доменной авторизации (Рис. 4), то необходимо дополнительно настроить свойства обозревателя Windows.

Рис. 4 — Окно доменной авторизации

Чтобы в дальнейшем окно доменной авторизации не отображалось:

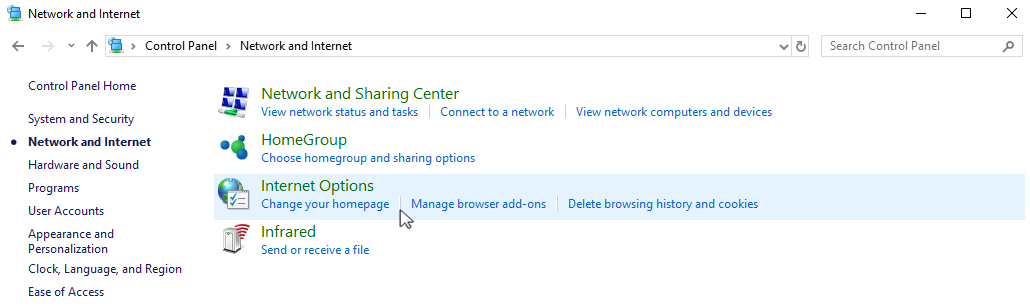

a.В меню “Start” —> “Settings” —> “Control Panel” —> “Network and Internet” выберите пункт “Internet options” (Рис. 5).

Рис. 5 — Настройка свойств обозревателя

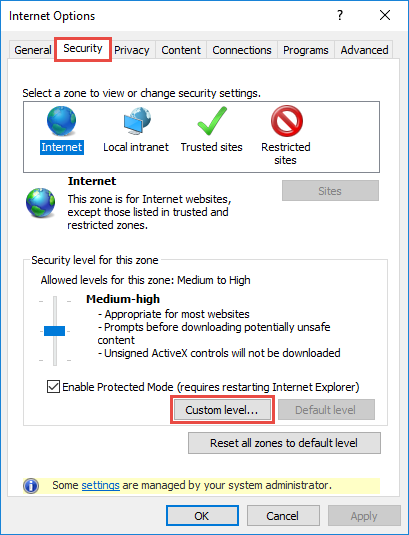

b.В открывшемся окне перейдите на вкладку “Security” и по кнопке “Custom level” перейдите к настройкам безопасности (Рис. 6).

Рис. 6 — Настройки безопасности

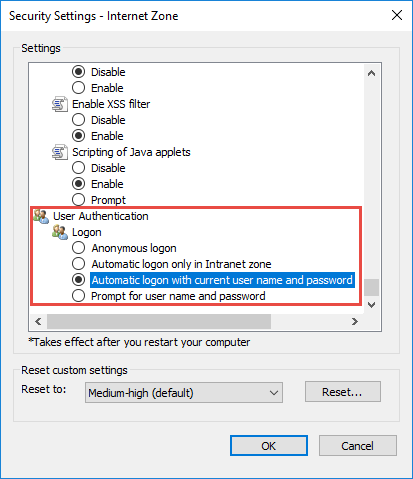

c.В группе настроек “User Authentication” выберите способ авторизации “Automatic logon with current user name and password” (Рис. 7).

Рис. 7 — Выбор способа авторизации

d.Нажмите “ОК”.

В результате выполненных настроек окно доменной авторизации не будет отображаться при входе в систему.

Смотрите также

•Как работает аутентификация Windows

•Как осуществляется вход в систему при настроенной аутентификации Windows